Méthodes de vérification

Mots de passe : les bonnes pratiques pour éviter les compromissions de comptes

La sécurité des mots de passe est un enjeu crucial dans notre monde numérique. Avec la multiplication des cyberattaques, il est devenu essentiel de mettre en place des stratégies robustes pour protéger nos comptes en ligne et nos données sensibles….

Lire la suite

Identifiants de connexion : comment réduire les risques de piratage et de vol d’identité ?

Dans un monde numérique en constante évolution, la sécurité de nos identifiants de connexion est devenue un enjeu crucial. Chaque jour, des milliers de comptes sont compromis, exposant les utilisateurs à des risques de vol d’identité et de pertes financières….

Lire la suite

Authentification fiable et précise : le rôle de la biométrie et de l’intelligence artificielle

L’authentification des utilisateurs est devenue un enjeu crucial dans notre monde numérique. Face aux menaces croissantes de cybersécurité, les méthodes traditionnelles comme les mots de passe montrent leurs limites. C’est dans ce contexte que la biométrie et l’intelligence artificielle (IA)…

Lire la suite

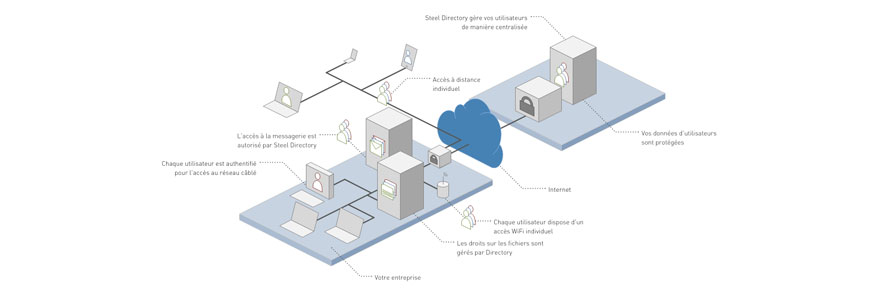

Gouvernance des Identités et des Accès : Gestion des comptes utilisateurs

La gestion identités utilisateurs est effectuée par l’administrateur système qui pour être efficace se doit de comprendre ce que sont réellement les comptes utilisateur et les groupes ainsi que la façon dont ils fonctionnent.

Lire la suite

La solution SSO authentification pour le Cloud : un accès simple et direct

Une entreprise lance souvent le projet de sso authentification pour contenter les utilisateurs qui ne trouvent aucune satisfaction dans le système d’information et qui en ont marre de retenir le couple login et mot de passe pour se connecter à…

Lire la suite

Single Sign-On pour une meilleure sécurité informatique

L’authentification unique ou le Single Sign-On authentification permet aux utilisateurs de s’authentifier une seule et unique fois pour une session sans prendre en considération le nombre d’applications nécessitant cette démarche. Ils peuvent par la suite avoir accès à toutes leurs…

Lire la suite

Quels sont les moyens que peut utiliser un site pour vous authentifier ?

Il existe divers dispositifs d’authentification qui fonctionnent bien et qui sont souvent revus et ajustés aux besoins des professionnels pour sécuriser les transactions. Ces systèmes restent la meilleure option pour protéger les données personnelles pouvant être réutilisées sans qu’on le…

Lire la suite

Quels sont les différents types d’authentification ?

Le mot de passe est pour l’heure le système d’authentification le plus utilisé. Cependant, il n’offre pas toujours un haut niveau de sécurité pour garantir la protection des données personnelles sensibles puisque plusieurs techniques permettent désormais de le craquer en…

Lire la suite

Contrôle d’accès par mots de passe : Longueur, Stockage et Craquage

On peut utiliser un mot de passe pour plusieurs raisons. Il est important pour sécuriser l’accès à l’email, le compte bancaire en ligne, l’accès à un service payant ou encore le démarrage de l’ordinateur à la maison. Plusieurs fonctionnalités de…

Lire la suite